在云安全领域,信任是一个备受争议的话题。它与隐私性、安全性和合规性同样重要。随着客户越来越不信任公司如何在云端存储和处理他们的数据,对这些数据进行加密并控制加密密钥对于建立信任至关重要。

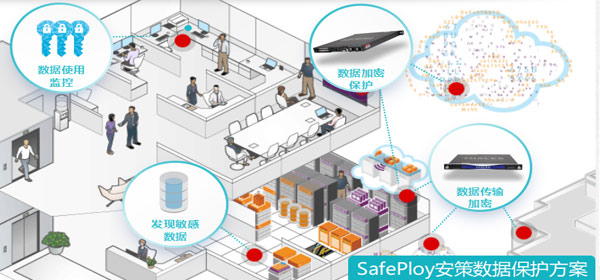

安策多云环境密钥统一管理BYOK图

想要更高的信任度,就需要减少信任

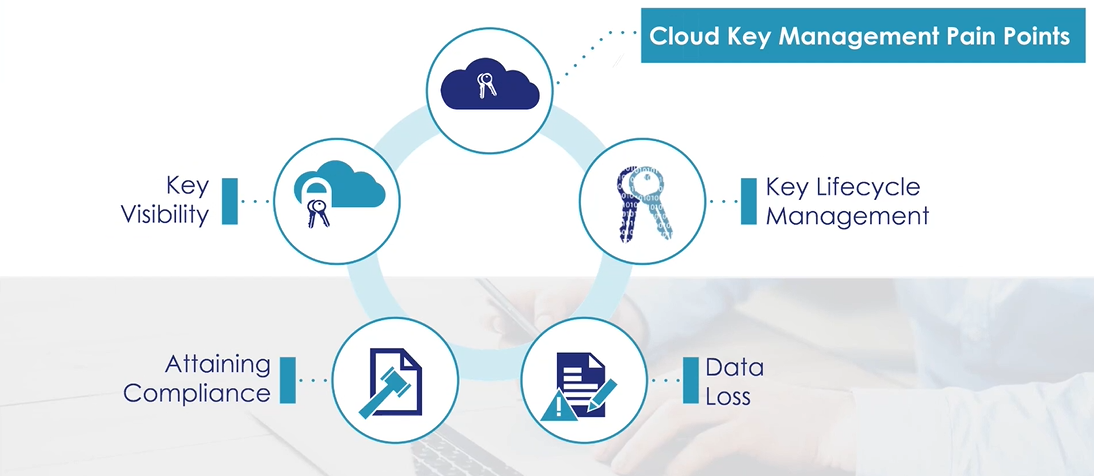

然而,似乎存在一个云信任悖论:要信任更多,就需要信任更少。云提供商对您和您的数据了解或掌握得越少,你就越信任他们。基于这种信任的概念,谷歌云开发了外部密钥管理器(EKM)技术,它帮助组织实现更高级别的控制,即如何使用以及何时使用其加密密钥来保护和访问用户的加密数据。 让组织在云平台之外管理他们的密钥,这不仅有助于提高他们的信任级别,而且还是缓解某些威胁因素的好方法,包括:

● 由于bug或操作问题等原因,供应商意外丢失加密密钥;

● 由于本机云安全控件配置错误导致密钥泄露;

● 缓解因员工无法访问密钥而心怀不满的员工情况;

● 一些实体请求云提供商交出特定客户端数据的密钥。

将加密密钥保存在云之外的必要性

除了这些安全因素考虑外,谷歌云还确定了“三种模式,在这些模式中,将密钥与云隔离实际上是非常必要的,或许超过了基于云的密钥管理的好处。”

第一种场景涉及极其敏感、高度监管的数据,如医疗保健、金融或制药。在这种情况下,由于各种风险、合规性或政策原因,组织更倾向于在本地维护这些数据。然而,这个决定可能会影响其公司的其他目标。因此,更平衡的解决方案是将加密数据迁移到云上,同时保留加密密钥的完全所有权。

第二个用例涉及到欧洲、印度、日本或巴西等地区的隐私和安全监管制度,以及对这些要求的持续遵守。这些要求声明或暗示云供应商在任何情况下都不能访问数据,这就需要他们无法访问加密密钥。数据主权的概念赋予“客户具有阻止供应商访问其数据的机制,只批准客户认为必要的特定供应商行为的访问”。为了满足这些要求,组织仍然可以使用谷歌云来存储数据,同时将加密密钥保存在他们选择的位置,并受其物理管理控制。

最后,正如著名的Gartner所指出的,将所有密钥保存在一个系统中以覆盖多个云和本地环境能够提高运维效率,并且减少密钥管理工具数量的需求。集中式密钥管理解决方案降低了复杂性,并使云客户能够集中实施有关密钥访问的策略,从而实现对静态数据的访问。

未来之路

为了帮助组织从这种增强的控制级别中受益,Thales已将其CipherTrust Key Broker服务与Google Cloud EKM集成。适用于 Google Cloud EKM 的 CipherTrust Key Broker 可在 Thales Data Protection on Demand 平台上找到,您可以在CipherTrust Key Broker for Google Cloud EKM解决方案简介了解更多。 此外,关于云信任悖论:保持对云环境中数据和加密密钥的控制,帮助组织应对云信任挑战,在一些用例中,将加密密钥保存在云之外实际上是非常必要的,或许超过了基于云提供商的密钥管理所能带来的好处。

现今,在云安全领域,数据进行加密并控制加密密钥对于建立信任至关重要,Thales可以提供集中式密钥管理来保护的您密钥安全性。