在大多数安全从业者的印象中,数据治理或数据安全是一个熟悉的概念,但数据安全治理似乎是一个新名词。事实上,对于拥有重要数据资产的各类企业来说,他们在数据安全管理方面或多或少都有实践,但尚未系统实施。例如,客户数据安全管理规范及其支持控制措施,以及数据分类和分类管理规范。我们希望在本文中相对系统地阐述这一概念。

数据安全管理的概念——以数据安全使用为目的的综合管理理念,具体框架如下:

数据安全治理与传统安全概念的区别

为了更有效地理解数据安全治理与传统数据安全的区别:

一、组织和观众的数据安全管理

数据安全管理应首先建立专门的数据安全管理机构,明确数据安全管理的政策,并对谁负责长期实施和监督。该组织通常是一个虚拟组织,可以称为数据安全管理委员会或数据安全管理小组,其成员由数据的利益相关者和专家组成。其成立标志着组织数据安全管理工作的正式启动,从而制定了组织内的数据安全规范,引入了数据安全技术,不断完善了数据安全体系的建设。该机构成立后,应履行以下职责:

A、制定数据分级原则

B、据安全使用(管理)规范的制定

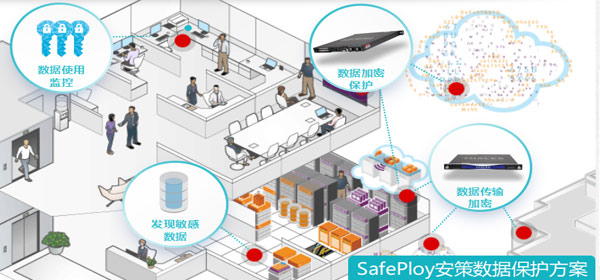

C、导入数据安全管理技术

D、监督和实施数据安全使用规范

E、数据安全治理的不断演变

二、数据安全治理的策略和过程

数据安全管理最重要的是实现数据安全策略和流程的制定。它经常作为《企业或行业数据安全管理规范》发布。围绕本规范制定并实施所有工作流程和技术支持。

2.1外部策略

数据安全管理还需要遵循国家安全政策和行业安全政策。

1.网络安全法;

2.等级保护政策;

3.BMB17;

4.行业相关政策要求的例子:

(a)PCI-DSS,Sarbanes-OxleyAct(SOX法案),HIPPA;

(b)企业内部控制基本规范;(三会、财政、审计)

(c)暂行规定保护中央企业商业秘密;

在制定组织内部政策时,这些政策通常是外部政策规范。

2.2.数据分类

数据治理主要根据数据的来源、内容和用途进行分类;敏感程度根据数据的价值、内容敏感性、影响力和分布范围进行划分。

2.数据资产状况梳理

2.3.数据使用部门和角色进行梳理

在数据资产分类过程中,明确数据的存储方式、数据使用的对象以及数据的使用方式。对于数据存储和系统使用,需要通过自动化工具进行;对于部门来说,人员角色分类更多地体现在管理规范文件中;对于数据资产使用角色的分类,关键是明确不同受众的分工、权利和责任。

2.3.2数据的存储和分布

只有明确敏感数据的分布,我们才能知道需要实现什么样的数据库控制策略;对仓库运维人员实施何种控制措施;导出仓库数据的模糊策略是什么;对仓库数据存储的加密要求是什么。

2.3.3.梳理数据的使用情况

只有明确业务系统访问的数据,才能准确制定业务系统工作人员访问敏感数据的权限策略和控制措施。

数据访问控制

根据数据使用的不同方面,完成数据使用的原则和控制策略,包括:数据访问账号和权限管理、数据使用过程管理、数据共享(提取)管理、数据存储管理。

定期审计策略

定期审计,确保数据安全治理规范落地,包括:

A、合规检查;

B、操作监督与审计;

C、风险分析与发现。

客户数据安全管理规范及其支持控制措施,以及数据分类和分类管理规范。我们希望在本文中相对系统地阐述数据安全治理与传统安全概念的区别。

版权声明: SafePloy安策利用网络资源获取的信息安全资料加上公司技术人员的理解整理产出的技术交 流文档,如有版权意见,请及时告知安策公司,我们将及时查证纠正错误,谢谢支持。有问题请及时电邮 market@ SafePloy.com