1、什么是数据加密?

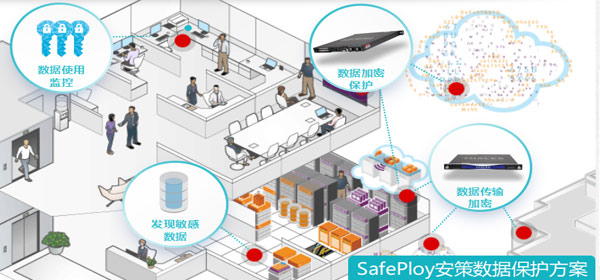

在信息时代,信息本身就是一把双刃剑。一方面,它给我们的生产和生活带来了好处,另一方面,信息泄露也会给我们带来巨大的威胁。因此,客观地说,必须采取有力的安全措施,防止机密数据被盗或篡改。

数据加密技术是指通过加密密钥和加密函数将信息转换为毫无意义的密文,接收者通过解密函数和解密密钥将密文还原为明文。这样,我们就可以保护数据不被非法窃取和读取。提高计算机安全水平的基础是掌握数据加密的本质。数据加密由四部分组成:明文(未加密报文)、密文(加密报文)、加解密设备或算法和加解密密钥。加密方法有很多种,但主要有对称加密算法、不对称加密算法和不可逆加密算法。密钥加密有两种:分组和序列。

数据库加密是计算机系统保护信息的最可靠的方法。它利用密码技术加密信息,实现信息屏蔽,从而保护信息安全。数据库中的数据加密可以防止数据在存储和传输过程中失密。

计算机网络中的加密可以在不同层次进行,最常见的是在应用层、链路层和网络层中进行加密。数据加密可以分为两种方式:一种是通过硬件进行数据加密,另一种是通过软件进行数据加密。数据加密通常被称为通过软件进行数据加密。通过硬件实现网络数据加密有三种方法:链路层加密、节点加密和端对端加密。常用的软件加密算法分为对称加密和非对称加密。

二、数据加密标准——DES

DataEncryptionStandard数据加密标准为IBM该公司于1977年被美国国家标准管理局确定为联邦信息标准之一。ISO还把DES作为数据加密标准。DES它是世界上第一个公认的实用密码算法标准,经过20多年的实践检验。DES使用相同的算法对数据进行加密和解密,并使用相同的加密和解密钥。

DES使用56位密钥将64位数据加密成相同长度的密文。DES在加密过程中,64个明文最初被替换,然后分为左右32个块。经过16次迭代,循环位移变换,最后逆变换得到64个密文。DES解密过程和DES就像,只是颠倒了密钥的使用顺序。DES算法采用离散、混淆等基本技能,其算法的基本单位是简单的替换、替换、模2加法。DES整个算法结构是开放的,其安全性由密钥保证。

三、单向函数

单向函数的概念是公共密钥密码的中心。虽然它本身不是一个协议,但这本书中讨论的大多数协议都是一个基本的结构模块。

单向函数是一种计算起来相对容易难逆转的函数。也就是说,已知的已知函数。X,我们很容易计算出来f(x)。但已知f(x),但很难计算x.。在这里,“难”定义为:即使世界上所有的计算机都用于计算,从f(x)计算x需要数百万年的时间。

四,单向Hash函数

单项Hash函数包括:压缩函数、缩短函数、信息摘要、指纹、密码验证和信息完整性检验(DIC)和操作检验码(MDC)。单向Hash函数是现代密码学的核心。单向密码学。Hash函数是许多协议的另一个结构模块。

长期以来,Hash无论是从数学角度还是其他角度,函数都被应用于计算机科学中,Hash函数将输入变量的长度串(称为预映射,Pre-image)转换为固定输出长度(通常较短)(Hash值)。一个简单的Hash函数是处理预映射,并返回一个由所有入位元组转换为的元组。

五,AES算法概述

AES算法密钥是美国国家标准和技术委员会电子数据加密标准。AES它是一种迭代对称密钥分组密码,可使用128位、192位、256位密钥,同时还可对数据进行加密和解密。AES与传统的解密和加密技术相比,算法的解密是对加密数据的解密。该算法是基于替换的。排列是数据的重新排列,而不是用单元数据替换另一个单元。主要用于无线网络应用、信息安全领域、虚拟专网、远程访问服务器、移动通信、电子金融等各种基于私钥数据加密算法的信息安全技术和安全产品。

重要数据必须采取有力的安全措施,防止机密数据被盗或篡改。