“隐匿性安全”混淆方法涉及隐藏加密算法的细节,使攻击者更难破解,但它通常依赖于弱密码学的使用。一旦发现了算法实现的秘密(通常如此),使用这些算法的系统就容易受到攻击。这就是为什么,根据Kerckhoffs 原理,加密算法的唯一秘密元素应该是密钥本身。

加密密钥是加密系统安全性的基本组成部分,应该受到强有力的保护。为了正确保护您的加密密钥,您需要一个密钥管理系统。

设计和实施安全可用的密钥管理系统需要清楚地了解系统如何出错。以下是公司在设计加密密钥管理系统时面临的五个最常见的挑战。

密钥管理系统常见问题图

安全

加密密钥的安全性对其保护的数据的机密性至关重要。有权访问密钥的威胁参与者可以读取敏感数据,甚至可能为虚假或修改的记录生成有效签名。企业通过对员工访问设置过分限制的权限而将其加密密钥置于危险之中的情况并不少见,这使得数据安全但无法访问,或者更有可能的是,以一种方便且易于访问的方式存储加密密钥,从而使系统容易受到威胁行为者的攻击。

复杂

以安全的方式管理密钥极其复杂,尤其是在跨越数十个或数百个应用程序时。为了尽量减少对产品进度(以及开发团队的焦虑程度)的影响,对某些关键管理设置或要求的控制权交给了客户。但客户通常遵循阻力最小的路径,并不总是了解如何安全地创建、存储和访问密钥。当密码和密钥被重复使用时,或者当密钥存储不安全并且没有适当的访问规则来强制执行授权和身份验证时,这可能会导致危及客户数据安全的漏洞。

可用性

加密旨在使在不访问相关加密密钥的情况下无法访问加密数据。这意味着即使是数据的合法所有者也需要密钥才能访问它。因此,密钥管理需要提供强大的冗余。设计可访问且安全的密钥管理系统极其困难。

为了在需要时提供可用的密钥,开发人员可能会为了方便而做出牺牲安全性的选择,例如使用嵌入式或硬编码的密钥、设置弱密码或不遵循硬件安全模块 (HSM) 冗余的行业标准。

异质性

企业的网络环境可能由各种不同的系统组成,每个系统都有不同的加密密钥要求和协议。此外,组织内的每个部门可能都有自己的系统和流程来管理和保护加密密钥。但是,为组织的所有系统正确管理加密密钥对于安全性至关重要。由于这些系统的互连性,一个系统上的泄露密钥可能允许从另一个系统访问数据,从而违反信任边界和数据划分的安全保证。

治理

监管环境正迅速变得更加复杂。欧盟《通用数据保护条例》GDPR的实施刺激了许多国家和州级隐私法的制定,例如《加利福尼亚消费者隐私法》。这些新法规加入了 PCI DSS、HIPAA 和 SOX 等现有法律以及组织内部安全策略设定的要求。

数据隐私法规定了保护敏感数据的要求,包括应该使用哪些算法来加密数据以及密钥轮换策略。在评估期间,审核员可能只检查以验证 AES-256(或任何法规规定)是否在使用中,而不会更深入地确认它是否被正确使用。

如果组织对合规性采取“勾选框”方法,这会造成困难。组织最终会使用错误配置的加密算法,或者他们可能会使用不安全的加密实现,这些实现无法安全地存储加密密钥,并且可能没有适当的可靠授权和访问规则。这可能会使威胁行为者可以访问数据,或者如果密钥丢失,可能会导致数据丢失。

不良的密钥管理系统造成的损坏

加密密钥管理不当是一个普遍的问题,一个糟糕的密钥管理系统会产生许多负面影响,包括增加数据泄露或丢失的可能性、无法满足合规审计要求以及加密系统可能无法使用或不可维护。

所有这些潜在影响都会以监管处罚、声誉损害、实现重新认证的开销以及与生产力损失和重复安全审查相关的成本的形式给组织带来成本。出于这些原因,在第一次就获得正确的加密密钥管理系统方面进行投资通常比在失败时付出代价通常更具成本效益。

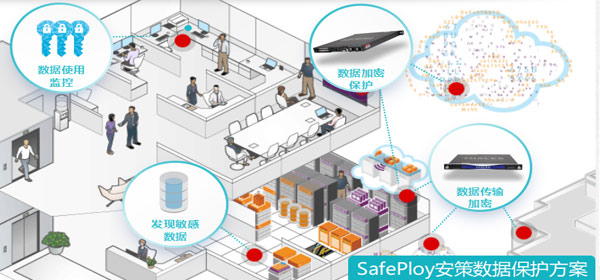

有效地管理密钥需要全面了解风险并使用正确的工具。请查看安策工程师的推荐“企业级密钥管理系统”介绍,探讨这些常见的密钥管理挑战以及如何克服它们。

加密密钥是加密系统安全性的基本组成部分,应该受到强有力的保护。 设计和实施安全可用的密钥管理系统需要清楚地了解系统如何出错。