应用数据保护的工作原理围绕“防泄露、防篡改、可追溯”构建,通过多层次技术协同实现全生命周期防护,其工作原理与实施要点需兼顾技术特性与业务适配性。

工作原理

1. 数据加密技术

采用对称加密(如AES)与非对称加密(如RSA)结合的方式:对称加密用于批量数据的高效加密,通过统一密钥实现快速加解密;非对称加密则用于密钥本身的安全传输,避免密钥在分发过程中泄露。对于敏感字段(如用户身份证、银行卡号),采用字段级加密,仅对关键信息加密以平衡安全性与系统性能。

2. 访问控制技术

基于“最小权限原则”,通过RBAC(基于角色的访问控制)或ABAC(基于属性的访问控制)模型实现精细化授权。RBAC按用户角色分配权限(如管理员、普通用户),ABAC则结合用户属性(如时间、IP地址)动态调整权限,例如限制外部IP在非工作时间访问核心数据库,从源头减少越权访问风险。

3. 数据脱敏技术

对非生产环境(如测试、开发环境)的数据进行变形处理:静态脱敏通过替换(如将手机号中间四位改为“*”)、打乱(如随机置换姓名顺序)等方式生成“虚假但格式一致”的数据;动态脱敏则在数据查询时实时脱敏,如客服查询用户信息时,系统自动隐藏完整卡号,仅显示后四位,确保数据使用与隐私保护的平衡。

4. 数据备份与恢复技术

采用“3-2-1备份策略”(3份数据副本、2种存储介质、1份异地备份),结合增量备份与快照技术减少存储占用。核心原理是通过日志记录数据变更,当发生误删或勒索攻击时,可基于时间点快速回滚,确保数据可用性。

工作要点

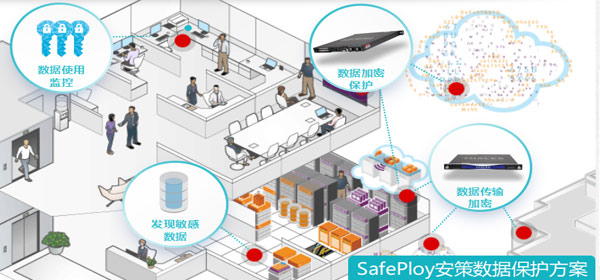

1. 分层部署,按需适配

在终端层部署加密软件,防止本地数据泄露;传输层采用TLS/SSL协议加密数据传输通道;存储层通过数据库加密(如透明数据加密TDE)保护静态数据。针对金融、医疗等敏感行业,需额外部署数据防泄漏(DLP)系统,监控异常传输行为(如大量数据外发)。

2. 权限审计与动态调整

部署日志审计系统,记录所有数据访问行为(包括访问者、时间、操作内容),通过AI分析识别异常模式(如深夜批量下载数据)。定期开展权限清理,移除离职人员或角色变更用户的冗余权限,避免权限“沉淀”引发风险。

3. 合规与业务平衡

结合《数据安全法》《GDPR》等法规要求,对跨境数据采用“数据本地化+脱敏传输”模式;在部署加密技术时,需预留密钥管理接口,避免因密钥丢失导致数据不可用。同时,通过性能测试优化加密算法,确保保护机制不影响应用响应速度(如将加密耗时控制在100ms以内)。

通过以上技术原理的落地与部署要点的把控,可构建“防护-监控-恢复”闭环,在保障数据安全的同时,支撑业务高效运转。

应用数据保护的核心技术围绕“防泄露、防篡改、可追溯”构建,通过多层次技术协同实现全生命周期防护,其实现原理与部署需兼顾技术特性与业务适配性。